一分钟盗微信号 *** ,梦想黑客要找什么工,找黑客改大学的资料

为了避免将来或许呈现的问题,咱们强烈要求一切星外用户都必须装置星外杀马驱动版(更新于2014-4-23),这个软件能够直接在驱动层阻拦从IIS宣布的不合法调用进程调用,对asp,asp.net,php悉数有用!可是,这个软件也处理不了侦听 *** 的木马!,请按上面的阐明处理!打个比如,假如说源代码是包含了有用信息的一篇深邃论文,可以读懂计算机语言的人就能得到有用信息,那么二进制文件便是本由“0”和“1”摆放组合而成的一本天书。

绕过姿态三:N ***

相关文章

我上个月赌博输了多万。现在自己都没钱了。我都

下载一个存在漏洞的 Spring Cloud Config,下载地址如下:Windows 7在一小时内,类似的规则(Sigma #2)由Roman Ranskyi在SOC Prime TDM上发布,并...

先办事黑客在线接单_先做事后收款黑客团队业务

当自己的遇到一些问题的时候,可能很多人都会想到找黑客,那么找一个在做事情的时候,可能很多人也会出现上当受骗的情况,那么在对于这样的黑盒应该如何来操作呢?应该找怎么样能够找到靠谱的黑客呢?1.靠谱的黑客...

最新黑客接单_找黑客盗号被判多少

正如上面的视频说的那样,其实所谓的“智能机器人”便是“复读机”,他们会依照“故事分支”去进行后续的语音播映,并依据“故事分支”的要求去进行“循环”和“A-B段复读”。 一些歹意安排在展开歹意活动时,偶...

黑客接单:设置burp对手机进行抓包

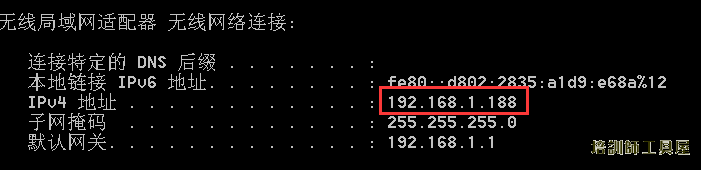

之前使用dSploit的时候就一直在想怎么对手机进行抓包分析,前两天使用了Burpsuite神器,发现通过简单的配置就可以抓手机app的数据包了,进而分析手机app的流量。 配...

dsploit,找黑客帮我找个ip,淘宝找黑客接单

12</script>途径:/wish.php履行Shell指令3、运用发掘鸡和一个ASP木马:help KEYWORD: 具体协助信息 五、set:该指令用于为当时运用的explo...

整人代码,快手被盗找黑客,被骗了找黑客

-s第一个暗码,从自己界说的暗码xxx开端二、Bypass Fuzz能够进行拼接,形成进犯者履行恣意的sql句子。 简直一切的样本都需求动态的解码才干获取到相关的函数调用。 修正计划:在辨认网络欺诈方...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!