如何优雅的隐藏你的Webshell

拿下一个站后总希望自己的后门能够很隐蔽!不让网站管理员或者其他的Hacker发现,网上关于隐藏后门的 *** 也很多,如加密、包含,解析漏洞、加隐藏系统属性等等,但大部分已经都不实用了,随便找一个查马的程序就能很快的查出来,下面分享我总结的一些经验:

*** 免杀webshell

隐藏webshell最主要的就是做免杀,免杀做好了,你可以把webshell放在函数库文件中或者在图片马中,太多地方可以放了,只要查杀工具查不到,你的这个webshell就能存活很长时间,毕竟管理员也没有那么多精力挨个代码去查看。

命令执行的 ***

这里使用我们最常用的php的一句话马来给大家做演示,PHP版本是5.6的,在写一句话马之前我们来先分析一下PHP执行命令 ***

1、直接执行

使用php函数直接运行命令,常见的函数有(eval、system、assert)等,可以直接调用命令执行。

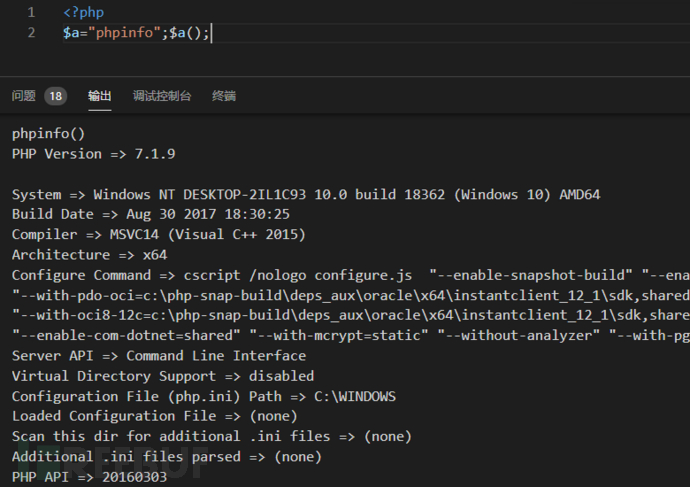

2、动态函数执行

我们先把一个函数名当成一个字符串传递给一个变量,在使用变量当作函数去执行

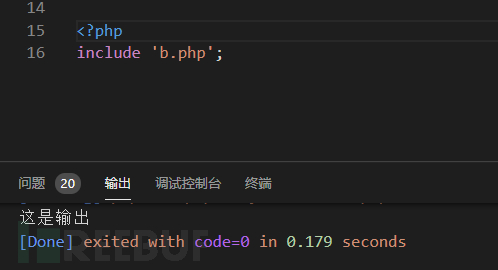

3、文件包含执行

有两个php文件,我们把执行命令的放在文件b中,使用文件a去包含,达到执行的效果

4、回调函数

将想要执行命令的函数赋值给一个变量,再用一个可以调用函数执行的函数把变量解析成函数,这么说可能有点绕,看一下array_map函数的用法:array_map函数中将$arr每个元素传给func函数去执行,例子:

5、PHP Curly Syntax

我们可以理解为字符串中掺杂了变量,再使用变量去拼接字符串,达到命令执行的效果

6、php反序列化

这是根据php反序列化漏洞来实现命令执行,可以先创建一个反序列化的漏洞文件,再去调用反序列化函数

7、php://input ***

可以访问请求的原始数据的只读流,我们可以理解为我们传post参数,会读取到,这时候我们就可以加以利用了

8、preg_replace ***

函数执行一个正则表达式的搜索和替换。我们可以使用一个命令执行函数去替换正常的字符串,然后去执行命令

9、ob_start

ob_start函数是打开输出控制缓冲,传入的参数会在使用函数的时候去调用它执行输出在缓冲区的东西

编写免杀

上面说了那么多其实都是一句话木马的思路,每一种方式都可以写成一句话木马,而想要免杀常常会多种组合到一起,下面从最简单的木马一步步变形,达到免杀的目的

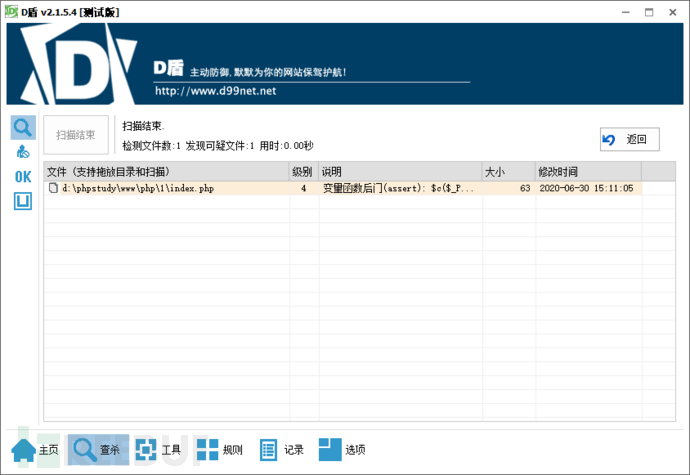

这种就是最简单的一句话木马,使用D盾扫一下,可以看到5级,没有什么好说的

动态函数 *** ,把这个函数赋值两次变量,再把变量当成函数执行

回调函数 *** ,把函数当作参数传给去调用执行

可以看到上面的都是通过两种 *** 的结合,简单的处理一下,就变成了4级,感兴趣的可以把其他的 *** 都尝试一下,4级的很简单,我们去看看3级的都是怎么处理的

通过上面的我们可以思考,函数可以当成字符串赋值给变量,那么变量也一定能当成字符串赋值给变量,但调用时需要用

我们在把这种 *** 结合到回调函数 *** 中,可以看到,已经是2级了

这时候我们看一下D盾中的说明:,我们这时候可以用函数封装一下参数

1级了,离目标近在咫尺了,这时候我们应该考虑让一句话木马像正常的代码,在好好的封装一下

再试试其他免杀工具

WebShellKiller:

安全狗:

微步云沙箱

再试试可不可以连接没有问题,完美!!

更好的隐藏webshell一些建议

1、拿到权限以后,把网站日志中的所有关于webshell的访问记录和渗透时造成的一些网站报错记录全部删除

2、把webshell的属性时间改为和同目录文件相同的时间戳,比如linux中的touch就是非常好的工具

3、目录层级越深越好,平时网站不出问题的话,一般四五级目录很少会被注意到,尽量藏在那些程序员和管理员都不会经常光顾的目录中比如:第三方工具的一些插件目录,主题目录,编辑器的图片目录以及一些临时目录

4、利用php.ini 配置文件隐藏webshell,把webshell的路径加入到配置文件中

5、尝试利用静态文件隐藏一句话,然后用.htaccess 规则进行解析

6、上传个精心构造的图片马,然后再到另一个不起眼的正常的网站脚本文件中去包含这个图片马

7、靠谱的 *** 就是直接把一句话插到正常的网站脚本文件里面,当然更好是在一个不起眼的地方,比如:函数库文件,配置文件里面等等,以及那些不需要经常改动的文件……

8、如果有可能的话,还是审计下目标的代码,然后想办法在正常的代码中构造执行我们自己的webshell,即在原生代码中执行webshell

9、webshell里面尽量不要用类似eval这种过于敏感的特征,因为awk一句话就能查出来,除了eval,还有,比如:exec,system,passthru,shell_exec,assert这些函数都更好不要用,你可以尝试写个自定义函数,不仅能在一定程度上延长webshell的存活时间也加大了管理员的查找难度,也可以躲避一些功能比较简陋waf查杀,此外,我们也可以使用一些类似:call_user_func,call_user_func_array,诸如此类的回调函数特性来构造我们的webshell,即伪造正常的函数调用

10、webshell的名字千万不要太扎眼,比如:hack.php, *** .php,x.php这样的名字严禁出现……,在给webshell起名的时候尽量跟当前目录的,其他文件的名字相似度高一点,这样相对容易混淆视听,比如:目录中有个叫new.php的文件,那你就起个news.php

11、如果是大马的话,尽量把里面的一些注释和作者信息全部都去掉,比如intitle字段中的版本信息等等,用任何大马之前更好先好好的读几遍代码,把里面的shell箱子地址全部去掉推荐用开源的大马,然后自己拿过来仔细修改,记住,我们的webshell尽量不要用加密,因为加密并不能很好的解决waf问题,还有,大马中一般都会有个pass或者password字符,建议把这些敏感字段全部换成别的,因为利用这样的字符基本一句话就能定位到

12、养成一个好习惯,为了防止权限很快丢失,更好再同时上传几个备用webshell,注意,每个webshell的路径和名字千万不要都一样更不要在同一个目录下,多跳几层,记住,确定shell正常访问就可以了,不用再去尝试访问看看解析是否正常,因为这样就会在日志中留下记录,容易被查到

13、当然,如果在拿到服务器权限以后,也可以自己写个脚本每隔一段时间检测下自己的webshell是否还存在,不存在就创建

14、在有权限的情况,看看管理员是否写的有动态webshell监测脚本,务必把脚本找出来,crontab一般都能看见了

我这里只是根据个人经验总结了一些比较常用的,当然,肯定还有更多更好更高级的关于webshell的隐藏 *** ,欢迎大家在下面留言

相关文章

2006年黑客入卫生网(2006年黑客入卫生网了吗)

本文目录一览: 1、中国顶级黑客,为报南海王伟撞机之仇,将国旗插到了白宫上,他是谁? 2、2001中美黑客大战的经过 3、有谁知道是因为计算机病毒引起的造成严重后果的事件案例 中国顶级黑客,...

手机通话内容能查吗(查询别人通话详单)

手机通话内容能查吗(查询别人通话详单)专业盗取微信密码,开房查询,通话记录查询,查询微信聊天记录,非常靠谱!5月29日晚,微信正式更新了版本7.0.15,针对Android用户,包括独立的暗模式切换,...

拦截印度黑客(拦截印度黑客视频)

本文目录一览: 1、金山毒霸“成功拦截一次黑客恶意扫描”,被扫描端口1433(TCP),什么意思? 2、如何应对黑客 3、拦截黑客入侵需要比拼打字手速吗 金山毒霸“成功拦截一次黑客恶意扫描”...

优秀员工发言稿(优秀员工代表发言稿5分钟)

优秀员工发言稿(优秀员工代表发言稿5分钟) 尊敬的领导,亲爱的同事们,以及各位文艺青年、普通青年、2青年:(冒号) 一片笑声! 大家下午好,我是来自XXX部的员工XXX,很荣幸能作为优秀员工...

深圳伴游预约,女从安微信预约

深圳伴游预约女学妹,女学妹从安微信预约,今日为大伙儿详细介绍如果服务平台的深圳模特从安,年纪30,个子162的高档商务伴游等基本资料,大家将出示女学妹的联系电话、价钱、相片、要多少钱、预约步骤及商务伴...

约旦发现变异新冠病毒张小砚感染病例 近期有英国旅行

中新网12月28日电 据俄罗斯塔斯社报道,当地时间27日,约旦卫生部长宣布,约旦首次发现感染变异新冠病毒的病例。 据报道,变异毒株是在一对夫妇身上发现的,他们于当地时间19日从伦敦返回约旦。...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!