【HTB系列】靶机Netmon的渗透测试

总结和反思:

1. win中执行powershell的远程代码下载执行注意双引号转义

2. 对powershell代码先转为windows上默认的Unicode编码方式(UTF-16LE)再转为base64执行,防止代码内容被破坏

3. 学会查CVE漏洞

4. 通过命令行把终端内容保存到剪切板中

5. 运维人员密码修改的规律,仅仅修改了密码中的年份,这是设置新密码常用的思路

Kali地址:10.10.15.242

先用nmap对Netmon进行信息收集

发现FTP存在匿名登录,直接匿名登录FTP

然后通过get命令下载user.txt,得到user flag

再去看下80端口

google下这个应用的默认账号密码

发现不是默认的账号密码

我们google下的 netmon default configuration file

找到prtg的配置文件位置,尝试用FTP读取他的配置文件信息

https://kb.paessler.com/en/topic/463-how-and-where-does-prtg-store-its-data

根据网页的提示进入相应的目录

这里需要注意的时,因为文件名之间包含空格,cd的时候需要用双引号包括住文件夹的名称

把配置文件都进行下载

通过MD5计算发现 PRTG Configuration.dat 和 PRTG Configuration.old内容是一样的

我们只需要对PRTG Configuration.dat和PRTG Configuration.0ld.bak进行内容查找即可在PRTG Configuration.old.bak中找账号和密码

我们根据得到的用户名和密码进行登录发现也是错误的

但是根据之前文件的创建年份,以及密码中带有2018。可以进行猜测认为管理员更改了密码,新密码只是把2018改为2019

我们继续尝试登录

登录成功

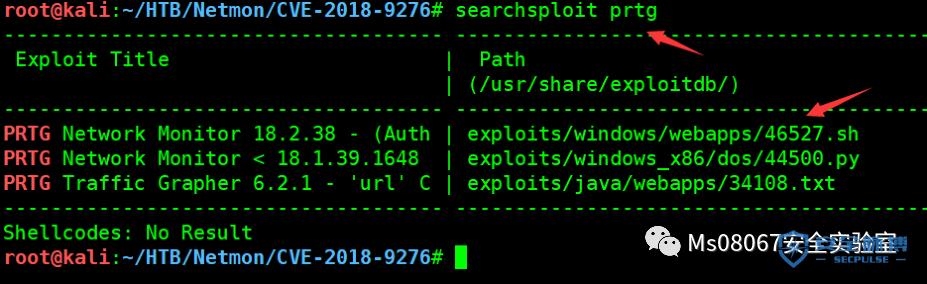

我们查找下PRTG的漏洞

https://www.cvedetails.com

网上上说可以通过web控制面板的传感器通知进行恶意的参数注入达到命令执行的效果

然后我们用tcpdump侦听 HTB的 *** 接口 并捕获ICMP数据包

然后去页面上点击发现信息查看代码注入效果

然后Kali上就能看到ICMP数据包

那么接下来就用Nishang反弹shell

然后编辑下

然后用python 的SimpleHTTPServer模块开启HTTP功能,并用nc监听4444端口

然后靶机远程下载代码执行

刚开始我构造的语句是这也的,但是python那边一直没有下载的提示

把双引号进行转义即可,成功

虽然代码被下载了了,但是没有执行成功,可能也是因为脚本代码内容没有被转义导致无法正常执行

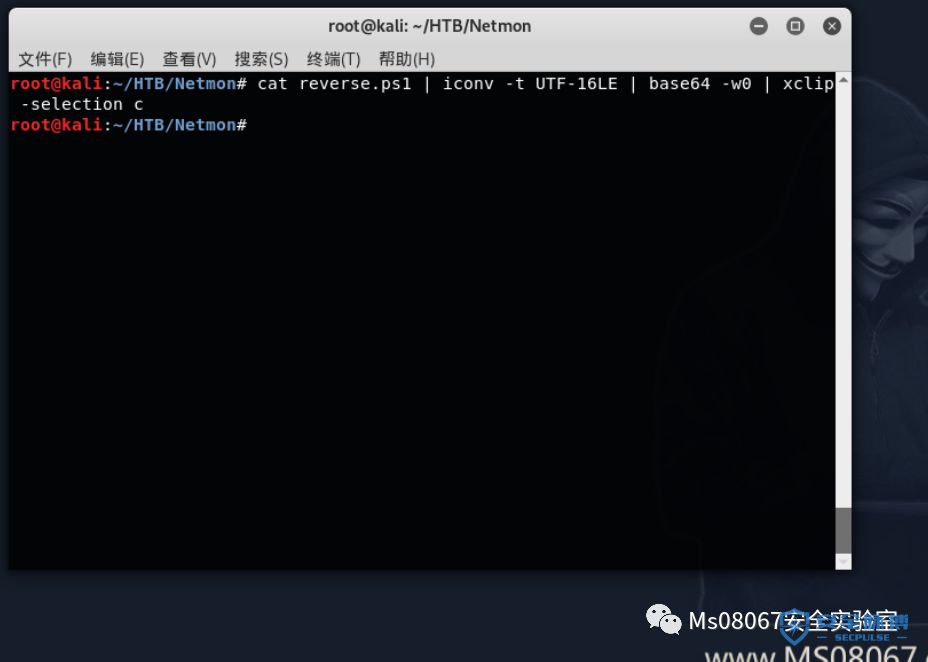

我们把代码进行转义

代码解释:

iconv -t UTF-16LE :把内容转为UTF-16LE的类型

base64 -w0:转为base64格式 -w0 表示不换行

xclip -selection c :终端输出保存到剪切板中

然后我们把转码后的代码进行粘贴执行

就能得到反弹的shell

后记:

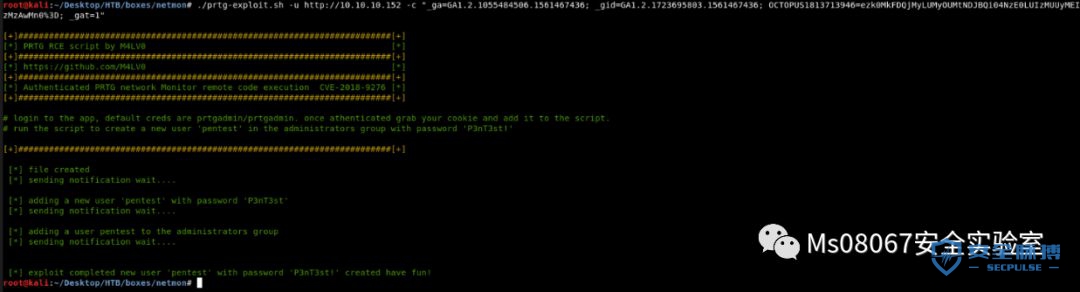

1.可以使用CVE-2018-9276漏洞创建后门账号,然后用psexec.py连接得到shell

相关文章

黑客网站免费盗战争使命号,茜茜黑客软件,淘宝代查隐私

} -l, --packet-length POSITIVE-INTEGER>其时,咱们正在查询另一个要挟,有必定的根据以为它是上述举动的第二阶段。 该阶段有一个实现为DLL并作为WinSock...

如何偷偷知道对方微信位置

现在网络支付可以说是越来越火热了,无论是打车吃饭还是日常的理财,我们只需要用一部手机、一个支付软件就可以轻松去搞定了。但是在手机支付越来越频繁的过程当中,相应的安全隐患也逐渐开始暴露起来。比如现在微信...

现在有什么好项目创业(2019年轻人创业好项目)

自主创业好的投资项目有很多,说到冷门暴利领域,禁不住令人想起降低成本高收益,坐享井喷式机遇,有一大把的银两赚……那麼,你了解2018年冷门暴利的小本创业项目有什么吗?下面,十叁就为大伙儿强烈推荐好多个...

看门狗找黑客2xthetap-黑客技术软件(黑客技术软件qq群号)

看门狗找黑客2xthetap相关问题 黑客技术的英文相关问题 如何成为黑客攻击网站 qq定位精灵(qq飞车精灵怎么进化)...

怎么恢复qq好友(如何找回误删的qq好友)

如果我们误删了QQ中的好友,或者删除之后,又想把他加回来,这个时候就可以通过QQ好友找回功能进行恢复了。具体操作步骤请看以下内容: 具体恢复方法步骤如下所示: 1.因为我的QQ目前没有被误删的...

两枚火箭弹从巴勒斯坦龙门客栈电视剧宁财神加沙地带射向以色列南部

当地时间12月25日深夜,以色列军方证实,当天晚上,巴勒斯坦加沙地带武装人员向以色列南部的阿什凯隆发射了两枚火箭弹,被以色列防空系统“铁穹”拦截。听到警报声的三名以色列民众,在慌乱奔跑中受轻伤。截...

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!

免责声明:本站所发布的任何网站,全部来源于互联网,版权争议与本站无关。仅供技术交流,如有侵权或不合适,请联系本人进行删除。不允许做任何非法用途!